3.22. Configuración del cortafuegos

Red Hat Linux también le ofrece protección vía cortafuegos (firewall) para una seguridad mejorada del sistema. Un cortafuegos se dispone entre su ordenador y la red y determina qué recursos de su equipo están accesibles para los usuarios remotos de la red. Un cortafuegos bien configurado puede aumentar significativamene la seguridad de su sistema

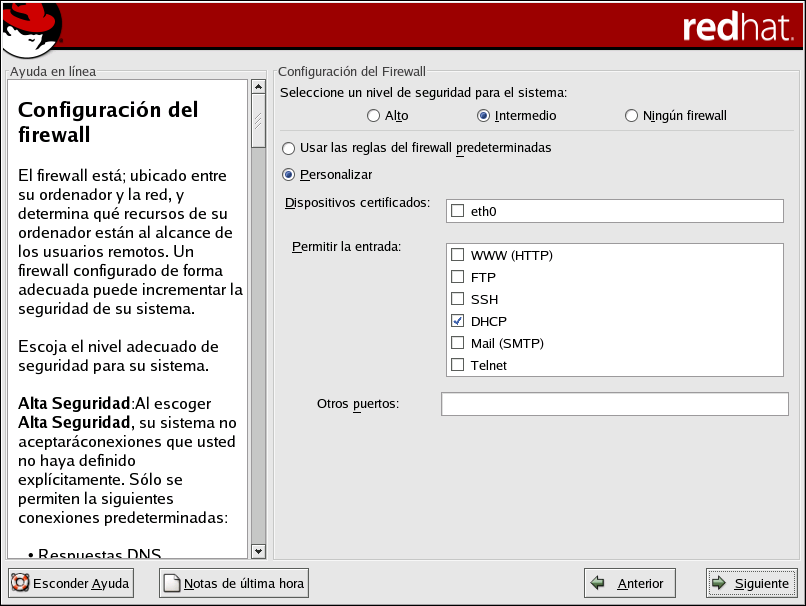

Seleccione el nivel de seguridad apropiado del sistema.

- Alto

Si elige Alto, su sistema no aceptará más que las conexiones (además de las definidas por defecto) que hayan sido explícitamente definidas por usted. Por defecto, sólo se aceptan las siguientes conexiones:

Respuestas de DNS

DHCP — para que cualquier interfaz de red que use DHCP puedan ser configuradas correctamente

Si elige Alto, su cortafuegos no permitirá:

FTP en modo activo (el modo pasivo de FTP, usado por defecto en la mayoría de los clientes debería funcionar)

Transferencias de archivos IRC DCC

RealAudio™

Clientes del Sistema X Window remotos

Si conecta su sistema a Internet, pero no piensa utilizarlo como servidor, ésta es la opción más segura. Si necesita servicios adicionales, puede elegir Personalizar para permitir servicios específicos a través del cortafuegos.

Nota Si selecciona configurar un cortafuegos con un nivel de seguridad medio o alto durante la instalación, los métodos de autentificación de red (NIS y LDAP) no funcionarán.

- Medio

Si elige Medio, su cortafuegos no permitirá a las máquinas remotas acceder a ciertos recursos de su sistema. Por defecto, los accesos a los recursos siguientes no están permitidos:

Puertos menores del 1023 — los puertos reservados estándar, usados por la mayoría de los servicios, como FTP, SSH, telnet, HTTP, y NIS.

Puerto del servidor NFS (2049) — NFS está desactivado para los servidores remotos y los clientes locales.

La pantalla local del Sistema X Window para clientes X remotos.

Puerto del servidor de fuentes de X (por defecto, xfs no escucha a la red, ya que está deshabilitado en el servidor de fuentes).

Si quiere, puede permitir recursos, como por ejemplo, RealAudio™, mientras que bloquee los recursos normales (elija Medio). Puede seleccionar Personalizar para permitir a servicios específicos pasar a través del cortafuegos.

Nota Si selecciona configurar un cortafuegos con un nivel de seguridad medio o alto durante la instalación, los métodos de autentificación de red (NIS y LDAP) no funcionarán.

- Ningún cortafuegos

La configuración "ningún cortafuegos" proporciona un acceso completo al sistema y no realiza ningún tipo de verificación de seguridad. La comprobación de seguridad es la desactivación del acceso a determinados servicios. Tan sólo se recomienda esta opción si está usando una red certificada y segura (no Internet), o si planea realizar una configuración detallada del cortafuegos más adelante.

Elija Personalizar para añadir dispositivos autenticados o para permitir nuevos servicios.

- Dispositivos autenticados

Al seleccionar Dispositivos autenticados permitirá el acceso a su sistema a todo el tráfico del dispositivo; se excluirá de las reglas del cortafuegos (firewall). Por ejemplo, si está ejecutando una red local, pero está conectado a Internet vía PPP, puede seleccionar eth0 y todo el tráfico que llegue de su red local será permitido. Al seleccionar eth0 como autentificado significa que aceptaremos todo el tráfico Ethernet, pero la interfaz ppp0 seguirá bajo el cortafuegos. Si quiere restringir todo el tráfico de una interfaz, déjelo sin seleccionar.

No es recomendable que haga de un dispositivo conectado a redes públicas tal como la Internet, un Dispositivo autenticado.

- Permitir la entrada

Al activar esta opción, permitirá que algunos servicios específicos puedan pasar a través del cortafuegos. Tenga en cuenta que, durante una instalación del tipo estación de trabajo, la mayoría de estos servicios no están instalados en el sistema.

- DHCP

Si permite la entrada y salida de peticiones DHCP, permitirá el acceso a cualquier interfaz de red que esté utilizando DHCP para determinar su propia dirección IP. DHCP suele estar activado. Si DHCP no está activado, su ordenador no podrá obtener una dirección IP.

- SSH

Secure SHell (SSH) es un paquete de utilidades para poder conectarse y ejecutar programas en una máquina remota. Si prevee utilizar las utilidades SSH para que pasen a través de un cortafuegos, deberá activar esta opción. Necesitará tener el paquete openssh-server instalado para acceder a la máquina remotamente utilizando herramientas SSH.

- Telnet

Telnet es un protocolo para conectarse a máquinas remotas. Las comunicaciones Telnet no son encriptadas y no proporcionan seguridad de red. No se recomienda permitir Telnet remoto. Si quiere permitir el servicio Telnet entrante, deberá instalar el paquete telnet-server.

- WWW (HTTP)

El protocolo HTTP es utilizado por Apache (y otros servidores web) para ofrecer el servicio de páginas web. Si quiere crear un servidor web disponible públicamente, habilite esta opción. Esta opción no es necesaria para la publicación de páginas web en local. Necesitará instalar el paquete httpd si quiere servir páginas web.

La habilitación de WWW (HTTP) no abrirá un puerto para HTTPS. Para habilitar HTTPS, especifíquelo en el campo Otros puertos.

- Mail (SMTP)

Si desea permitir la entrega de correo a través de su cortafuegos, de tal forma que los hosts remotos se puedan conectar directamente a su máquina para repartir el correo, habilite esta opción. No necesita esta opción para obtener su correo desde su servidor ISP usando POP3 o IMAP, o si utiliza una herramienta como fetchmail. Observe que un servidor configurado inadecuadamente puede permitir que máquinas remotas usen su servidor para enviar correo basura.

- FTP

El protocolo FTP se utiliza para transferir archivos entre máquinas en una red. Si planea colocar un servidor FTP disponible públicamente, habilite esta opción. Necesitará instalar el paquete wu-ftpd para que esta opción sea útil.

- Otros puertos

Puede permitir el acceso a puertos que no han sido listados aquí, listándolo en el campo Otros puertos. Use el formato siguiente: port:protocol. Por ejemplo, si quiere permitir IMAP diría imap:tcp. También puede especificar explícitamente puertos numéricos; para permitir paquetes UDP en el puerto 1234 a través del cortafuegos, escriba 1234:udp. Para especificar varios puertos, sepárelos por comas.

| Sugerencia |

|---|---|

Para cambiar la configuración del nivel de seguridad después de haber finalizado la instalación, use la Herramienta de configuración de nivel de seguridad. Escriba el comando redhat-config-securitylevel en la shell de la línea de comandos para lanzar la Herramienta de configuración de nivel de seguridad. Si no es root, se le pedirá la contraseña root para continuar. |