13.2. GNOME Lokkit

GNOME Lokkit vous permet de configurer les paramètres du pare-feu pour un utilisateur moyen en construisant des règles de réseau iptables de base. Vous n'avez pas à écrire les règles; ce programme vous pose une série de questions concernant votre utilisation du système, puis écrit à votre place les règles dans le fichier /etc/sysconfig/iptables.

N'essayez pas d'utiliser GNOME Lokkit pour générer des règles de pare-feu complexes. Ce programme s'adresse aux utilisateurs moyens souhaitant se protéger lors de l'utilisation d'une connexion Internet modem, câble ou DSL. Pour configurer des règles de pare-feu spécifiques, reportez-vous au chapitre Techniques de pare-feu avec iptables du Guide de référence de Red Hat Linux.

Pour désactiver des services spécifiques et interdire des hôtes et utilisateurs spécifiques, reportez-vous au Chapitre 14.

Pour démarrer une version graphique de GNOME Lokkit, sélectionnez le bouton Menu principal => Outils système => Outils système supplémentaires => Lokkit, ou tapez la commande gnome-lokkit à l'invite du shell, en étant connecté en tant que super-utilisateur (ou root). Si le système X Window n'est pas installé sur votre ordinateur ou si vous préférez un programme de type texte, tapez la commande lokkit à une invite du shell afin de démarrer une version en mode texte.

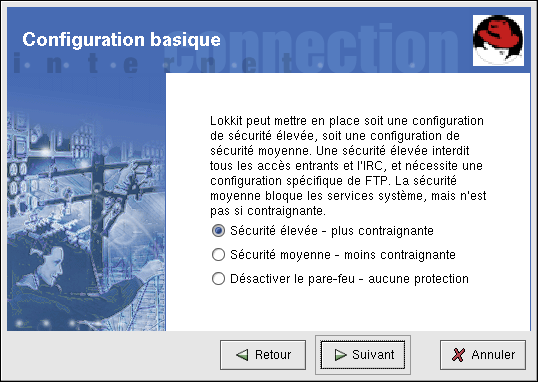

13.2.1. Configuration de base

Une fois que vous avez démarré le programme, choisissez le niveau de sécurité approprié pour votre système:

Sécurité élevée — Cette option permet de désactiver presque toutes les connexions réseau, sauf les réponses DNS et DHCP, pour que les interfaces réseau puissent être activées. IRC, ICQ et les autres services de messagerie instantanés, ainsi que RealAudio™ ne fonctionneront pas sans proxy.

Sécurité faible — Cette option permet d'interdire les connexions distantes au système, y compris les connexions NFS et les sessions X Window à distance. Les services s'exécutant en deçà du port 1023 n'accepteront pas de connexions, y compris FTP, SSH, Telnet et HTTP.

Désactiver le pare-feu — Cette option ne crée aucune règle de sécurité. Nous recommandons de ne choisir cette option que si le système se trouve sur un réseau de confiance (et non sur Internet), si le système se trouve derrière un pare-feu plus grand, ou si vous écrivez vos propres règles de pare-feu personnalisées. Si vous optez pour cette option et cliquez sur Suivant, passez à la Section 13.3. La sécurité de votre système ne sera pas modifiée.

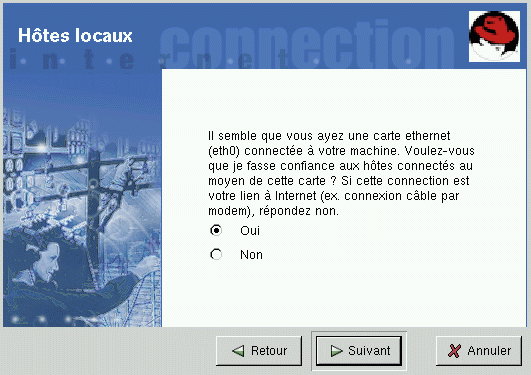

13.2.2. Hôtes locaux

Si des dispositifs Ethernet sont installés sur le système, la page Hôtes locaux vous permet de configurer l'application ou non des règles de pare-feu aux demandes de connexion envoyées à chaque périphérique. Si le périphérique connecte le système à un réseau LAN derrière un pare-feu et ne se connecte pas directement à l'Internet, sélectionnez Oui. Si la carte Ethernet connecte le système à un modem câble ou DSL, nous vous conseillons de choisir Non.

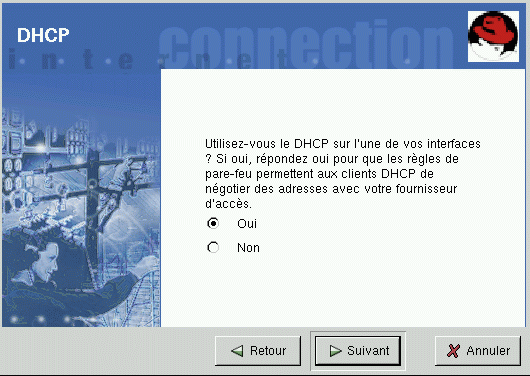

13.2.3. DHCP

Si vous utilisez DHCP pour l'activation d'interfaces Ethernet sur le système, vous devez répondre Oui à la question DHCP. Si vous répondez non, vous ne pourrez pas établir de connexion avec l'interface Ethernet. De nombreux fournisseurs d'accès Internet câble et DSL vous obligent à utiliser DHCP pour établir une connexion Internet.

13.2.4. Configuration des services

GNOME Lokkit vous permet également d'activer et de désactiver des services courants. Si vous répondez Oui à la configuration de services, le programme vous propose les services suivants:

Serveur Web — Choisissez cette option si vous voulez que les utilisateurs se connectent à un serveur Web comme Apache s'exécutant sur votre système. Vous n'avez pas besoin de sélectionner cette option si vous voulez voir des pages de votre propre système ou sur d'autres serveurs du réseau.

Courrier entrant — Choisissez cette option si votre système doit accepter les messages entrants. Vous n'avez pas besoin de cette option si vous récupérez vos messages par le biais de IMAP, POP3 ou fetchmail.

Shell sécurisé — Secure Shell, ou SSH, est un ensemble d'outils vous permettant de vous connecter sur un ordinateur à distance et d'y exécuter des commandes par l'intermédiaire d'une connexion cryptée. Si vous voulez accéder à votre ordinateur à distance par ssh, sélectionnez cette option.

Telnet — Telnet vous permet de vous connecter à votre ordinateur à distance; cette option n'est, cependant, pas sécurisée. Elle envoie du texte simple (mots de passe compris) sur le réseau. Nous vous recommandons d'utiliser SSH pour vous connecter à distance à votre ordinateur. Si vous avez besoin d'un accès telnet à votre système, sélectionnez cette option.

Pour désactiver d'autres services dont vous n'avez pas besoin, vous pouvez utiliser Serviceconf (voir la Section 14.3) ou ntsysv (voir la Section 14.4), ou chkconfig (voir la Section 14.5).

13.2.5. Activation du pare-feu

Si vous cliquez sur Finir, les règles de pare-feu seront inscrites dans /etc/sysconfig/iptables et le pare-feu sera lancé par le service iptables.

| Avertissement |

|---|---|

Si vous avez un pare-feu déjà configuré ou toute règle de pare-feu dans le fichier /etc/sysconfig/iptables ce fichier sera effacé lorsque vous sélectionnerez Désactiver le pare-feu et enregistrerez vos modifications en cliquant sur Finir. |

Nous vous recommandons d'exécuter GNOME Lokkit à partir de l'ordinateur, et non à partir d'une session X à distance. Si vous désactivez l'accès à distance à votre système, vous ne pourrez plus y accéder ou désactiver les règles de pare-feu.

Cliquez sur Annuler si vous ne souhaitez pas écrire les règles de pare-feu.

13.2.5.1. Relais des messages

Un relais des messages est un système permettant à d'autres systèmes d'envoyer des messages par son intermédiaire. Si votre système est un relais des messages, quelqu'un pourrait l'utiliser pour envoyer des messages indésirables à partir de votre ordinateur.

Si vous choisissez d'activer les services de messagerie, une fois que vous aurez cliqué sur Finir à la page Activer le pare-feu, on vous demandera de vérifier s'il existe un relais des messages. Si vous sélectionnez Oui, GNOME Lokkit tentera de se connecter au site Web Mail Abuse Prevention System à l'adresse http://www.mail-abuse.org/ et exécutera un programme de test de relais des messages. Les résultats du test seront affichés une fois qu'il sera terminé. Si votre système est ouvert aux relais des messages, nous vous recommandons fortement de configurer Sendmail de façon à l'empêcher.