Chapitre 22. Configuration de l'authentification

Lorsqu'un utilisateur se connecte à un système Red Hat Linux, la combinaison nom d'utilisateur/mot de passe doit être vérifiée, ou authentifiée, comme un utilisateur valide et actif. Dans certaines situations, les informations nécessaires à la vérification de l'utilisateur se trouvent sur le système local et dans d'autres situations, le système demande à une base de données utilisateur se trouvant sur un système distant d'effectuer l'authentification.

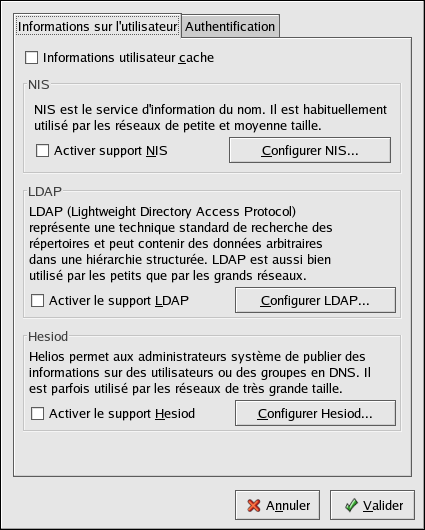

L'Outil de configuration d'authentification fournit une interface graphique permettant non seulement de configurer NIS, LDAP et Hesiod de manière à ce qu'ils extraient les informations d'utilisateur mais permettant également la configuration de LDAP, Kerberos et SMB en tant que protocoles d'authentification.

| Remarque |

|---|---|

Si vous avez choisi un niveau de sécurité moyen ou élevé lors de l'installation ou avec l'Outil de configuration du niveau de sécurité (ou si vous avez choisi un niveau de sécurité moyen ou élevé avec le programme GNOME Lokkit), les méthodes d'authentification réseau, y compris NIS et LDAP, ne seront pas autorisées à passer à travers le pare-feu. |

Ce chapitre ne se concentre pas en détail sur chacun des différents types d'authentification. Il explique plutôt la manière d'utiliser l'Outil de configuration d'authentification afin de les configurer.

Pour démarrer la version graphique de l'Outil de configuration d'authentification à partir du bureau, sélectionnez le bouton Menu principal (sur le panneau) => Paramètres du système => Authentification ou tapez la commande authconfig-gtk à une invite du shell (par exemple, dans XTerm GNOME terminal). Afin de démarrer la version texte, tapez la commande authconfig à une invite du shell.

| Important |

|---|---|

Les changements apportés prendront effet aussitôt que vous sortirez du programme d'authentification. |

22.1. Informations utilisateur

L'onglet Informations utilisateur offre plusieurs options. Pour activer une option, cochez la case de pointage située à côté d'elle. Pour désactiver une option, cliquez sur la case de pointage située à côté d'elle et tout choix précédent sera annulé. Cliquez sur OK afin de sortir du programme et mettre en oeuvre les modifications apportées.

La liste ci-dessous explique l'élément que chaque option configure:

Cache d'informations utilisateur — Sélectionnez cette option pour activer le démon de cache de service de noms (nscd) et le configurer de manière à ce qu'il se lance au démarrage.

Le paquetage nscd doit être installé pour que cette option puisse fonctionner.

Activer support NIS — Sélectionnez cette option pour configurer le système en tant que client NIS qui se connecte à un serveur NIS pour l'authentification de l'utilisateur et du mot de passe. Cliquez sur le bouton Configurer NIS pour spécifier le domaine NIS et le serveur NIS. Si le serveur NIS n'est pas spécifié, le démon essaiera de le trouver par le biais de la diffusion.

Le paquetage ypbind doit être installé pour que cette option puisse fonctionner. Si la prise en charge NIS est activée, les services portmap et ypbind sont non seulement lancés mais sont également activés de manière à s'amorcer au démarrage.

Activer support LDAP — Sélectionnez cette option pour configurer le système de manière à ce qu'il extraie les informations utilisateur par le biais de LDAP. Cliquez sur le bouton Configurer LDAP pour spécifier le DN de la base de recherche de LDAP et le Serveur LDAP. En sélectionnant Utiliser TLS pour crypter les mots de passe, Transport Layer Security deviendra la méthode de cryptage des mots de passe envoyés au serveur LDAP.

Le paquetage openldap-clients doit être installé pour que cette option puisse fonctionner.

Pour de plus amples informations sur LDAP, reportez-vous au Guide de référence de Red Hat Linux.

Activer support Hesiod — Sélectionnez cette option pour configurer le système de manière à ce qu'il extraie ses informations d'une base de données Hesiod distante, y compris les informations utilisateurs.

Le paquetage hesiod doit être installé pour que cette option puisse fonctionner.